Безопасность приложений , Борьба с мошенничеством и киберпреступность , управление

Google выплачивает вознаграждение в размере 15 600 долларов, исправляет ошибку в течение часа Джереми Кирк ( jeremy_kirk ) • 31 октября 2017 г.  Исследователь безопасности Алекс Бирсан обнаружил множество ошибок в инфраструктуре Google, в том числе возможность регистрировать случайные адреса электронной почты в своей системе отслеживания ошибок.

Исследователь безопасности Алекс Бирсан обнаружил множество ошибок в инфраструктуре Google, в том числе возможность регистрировать случайные адреса электронной почты в своей системе отслеживания ошибок.

Это оценка серьезной уязвимости программного обеспечения в широко используемом продукте Google. Но поиск информации обо всех исправленных недостатках программного обеспечения, о которых сообщалось в Google, - это совершенно новый, пугающий уровень.

Смотрите также: Вебинар | Ключевые тенденции в платёжном анализе - машинное обучение для предотвращения мошенничества

Это именно то, что проверил один исследователь безопасности. Алекс Бирсан обнаружил, что он может получить доступ к базе данных Google, используемой для отслеживания обнаруженных недостатков программного обеспечения, источника информации, которая будет невероятно полезна для хакеров.

Его техника включала в себя определенные эксперименты, которые основывались на нескольких недосмотрах со стороны Google. За сообщения о трех уязвимостях ему заплатили 15 600 долларов за ошибки, самая серьезная из которых позволила бы ему просмотреть подробную информацию о каждом обнаруженном недостатке программного обеспечения.

Представитель Google говорит, что компания высоко ценит выводы Birsan и что уязвимости и возможные варианты исправлены. Бирсан отмечает, что если бы злоумышленники обнаружили недостаток, им пришлось бы действовать быстро.

«Когда я впервые начал охотиться за этой утечкой информации, я предполагал, что это будет Святой Грааль ошибок Google, потому что он раскрывает информацию обо всех других ошибках», - пишет он в Сообщение блога , «Однако, найдя его, я быстро понял, что воздействие будет сведено к минимуму, потому что все опасные уязвимости в любом случае нейтрализуются в течение часа».

Привлекательные цели

По словам Крейга Уильямса, исследователя компьютерной безопасности из Исследовательской группы по уязвимостям и уязвимостям Tripwire, Крейг Уильямс давно ищет базы данных об ошибках.

«Доступ к частному баг-трекеру дает злоумышленникам время для разработки эксплойта, а также для поиска связанных ошибок до того, как у сообщества общественной безопасности появится такая возможность», - говорит Уильямс.

В 2013 году Microsoft обнаружила, что секретная внутренняя база данных, содержащая информацию о критических и незафиксированных уязвимостях, была взломана, Reuters Об этом сообщает 16 октября со ссылкой на пятерых бывших сотрудников компании.

Та же самая хакерская группа - называемая Morpho, Butterfly и Wild Neutron - которая скомпрометировала Microsoft, также попала в Apple, Twitter и Facebook. Microsoft признала вторжение в начале февраля 2013 года, но не сказала, что информация об ошибках была украдена.

Mozilla Разработчик браузера Firefox и другого программного обеспечения заявил, что в сентябре 2015 года злоумышленник получил доступ к своему инструменту отслеживания ошибок Bugzilla и отчетности, взломав учетную запись пользователя с привилегиями более высокого уровня.

Злоумышленник получил доступ к 185 закрытым ошибкам, но только 10 из них представляли временный риск для эксплуатации до того, как Mozilla установила исправления.

Buganizer

Google использует систему, называемую «Отслеживание проблем», для отслеживания отчетов об уязвимостях и запросов функций во время разработки продукта. Внутренне эта система известна как «Buganizer», пишет Birsan. Недавно он заметил, что отчеты об уязвимостях, которые он отправлял в Google, запустили новый поток в системе отслеживания ошибок.

Система отслеживания проблем - это смешанная частно-государственная система, доступ к которой на публичной стороне ограничен. Бирсан стремился получить привилегии более высокого уровня, но обнаружил, что ему нужна учетная запись google.com, зарезервированная для сотрудников.

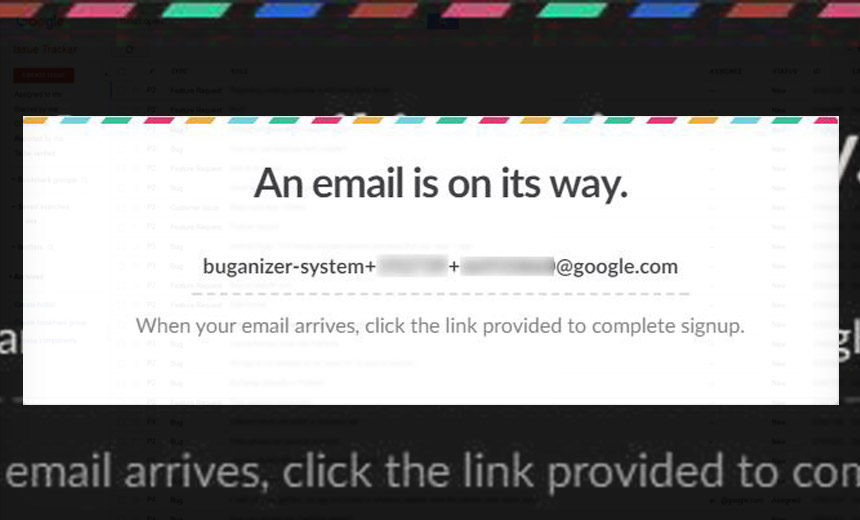

Он пытался создать его, но он был отклонен. Но он обнаружил, что может создать произвольный адрес электронной почты, а не щелкнуть соответствующее письмо с подтверждением и изменить случайный адрес на адрес google.com.

Бирсан пишет, что он не получил никаких привилегий более высокого уровня в системе отслеживания проблем, но адрес google.com открывает другие льготы, включая бронирование GRide, которая, очевидно, является автомобильным сервисом для сотрудников. Google присудил ему 3133 долларов за ошибку.

Баг Стар

Тем не менее, он продолжал копаться в системе отслеживания проблем. В конечном итоге Бирсан обнаружил, что может «пометить» текущую проблему в трекере, то есть он может отслеживать проблемы, к которым у него не должно быть доступа.

«Правила контроля доступа никогда не применялись к этой конечной точке, поэтому я вошел в свою вторую учетную запись и попытался добавить отчет об уязвимости из своей основной учетной записи, заменив идентификатор запроса в запросе», - пишет он.

Это сработало, но, к сожалению, многие из вопросов, к которым он получил доступ, были не такими интересными.

«Очевидно, я мог только подслушивать разговоры, связанные с переводом, где люди обсуждали лучшие способы передать значение фразы на разных языках», - пишет он.

Тем не менее, Google дал ему 5000 долларов за этот отчет. Он пишет, что «команда безопасности Google, вероятно, будет заинтересована в поиске возможных опорных методов и вариантов».

CC: исправь меня

Бирсан, наконец, наткнулся на большого, который позволил ему увидеть все ошибки. Те, кто отслеживает проблемы, могут отказаться от подписки на обновления, когда они теряют интерес. Но Бирсан обнаружил, что система не проверяет, действительно ли человек когда-либо был уполномочен увидеть проблему.

Когда кто-то отписался, система отслеживания ошибок отправила подтверждение, включающее всю информацию, связанную с ошибкой. Поменяв идентификационные номера, Birsan может получить доступ к любой проблеме в системе.

«Я мог видеть подробности об отчетах об уязвимостях, а также обо всем, что размещено на Buganizer», - пишет он. «Еще хуже, я мог бы отфильтровать данные о нескольких билетах в одном запросе, поэтому мониторинг всей внутренней активности в режиме реального времени, вероятно, не вызвал бы каких-либо ограничений скорости».

Google присудил ему 7500 долларов за отчет и исправил его в течение часа, пишет он.